Carbabank: El mayor ataque hacker a bancos asciende a 1.000 millones de dólares

Más de 100 bancos, instituciones bancarias y sistemas de pago online en 30 países han sido víctimas de una ataque y robo cibernético -llamado Carbabank- sin precedentes, según el gigante ruso de seguridad informática Kaspersky Lab, que estima que en estos ataques han robado alrededor de 1.000 millones de dólares. Esta noticia es muy relevante porque es muy raro que se hagan públicos estos ataques que normalmente el sector bancario no deja escapar de sus departamentos de seguridad.

En

el caso de Bitcoin ha habido numerosos casos de fraudes por operadores

criminales o robos por parte de hackers a empresas de carteras bitcoin o

casas de cambio (el último caso es el robo de 7.170 bitcoins de BTER – unos 1,7 millones de dólares),

pero queda demostrado con esta inusual noticia de Kaspersky Lab que el

problema de la criminalidad cibernética no es un monopolio de nuevas

tecnologías como Bitcoin que no tienen el poder mediático y de lobby de

la banca. El problema de la privacidad en las redes es muy difícil de

asegurar para todos. Por la misma razón es más loable todavía el trabajo

de los desarrolladores del protocolo Bitcoin

en haber conseguido proteger su mecanismo de ataques, a pesar de los

fuertes incentivos monetarios y de reputación por conseguirlo.

¿Cómo se robaron 1.000 millones de dólares por hackers en todo el mundo a más de 100 bancos?

Los ataques de Carbabank, como se ha llamado el ciberataque, se remontan a finales de 2013. Kaspersky Lab se involucró en la investigación unos meses más tarde, cuando un banco en Ucrania le solicitó ayuda para el caso de unos cajeros automáticos que dispensaban efectivo a personas ubicadas cerca de ellos pero sin interacción física, según las cámaras de seguridad. En estos cajeros automáticos no se detectó ningún software malicioso, pero sí en un ordenador del banco al que estaban conectados. Poco después, el mismo ‘malware’ fue detectado en otro banco, donde los criminales lograron acceso a los sistemas bancarios en línea. El caso empezó a ganar envergadura.

El informe revela que el primer blanco de los ciberdelincuentes fueron los empleados, quienes recibieron correos con gusanos informáticos que minaron los sistemas. Una vez comprometida la cuenta, se usaba para reenviar el virus a más ordenadores: en ciertas ocasiones, resultaban infectados centenares de ordenadores de la misma entidad. Una vez que el software malicioso estuvo en el sistema, los hackers hallaron a los trabajadores que tenían la capacidad de hacer transferencias de dinero en efectivo o cajeros automáticos. A estos les instalaron una herramienta de acceso remoto que les permitió grabar sus pantallas y estudiar sus movimientos. En la mayoría de los casos, la red se ha visto comprometida durante dos y cuatro meses. Los hackers aprovechaban este tiempo para obtener acceso a sistemas críticos y aprender a manejar sus instrumentos para sacar el dinero.

En vez de atacar servicios bancarios, los piratas siempre abusaron de ellos reproduciendo acciones de usuarios locales legítimos. Entre otras innovaciones, Carbanak contiene un elemento de espionaje que permite a los piratas controlar todo tipo de cámaras de los bancos. Las grabaciones de las actividades de los empleados bancarios, especialmente de los administradores del sistema, se enviaban a un servidor de control. Los vídeos se archivaban en un formato comprimido que ofrecía mala calidad de imagen, pero suficiente para comprender la actividad de las entidades bancarias.

A partir de los datos proporcionados por los vídeos y otras técnicas de vigilancia, los ladrones averiguaban los protocolos y el modo operacional diario de sus blancos. Con ellos, desarrollaban mecanismos de explotación que se adaptaban luego a cada víctima concreta con “gran versatilidad”, según los expertos.

Sus blancos internos primarios eran los servicios de procesamiento de dinero, cajeros automáticos y cuentas financieras. En algunos casos, los atacantes utilizaron la red SWIFT para transferir dinero a sus propias cuentas. En otros, las bases de datos de Oracle fueron manipuladas para abrir cuentas de tarjetas de pago o de débito en el mismo banco o para transferir dinero entre cuentas utilizando el sistema bancario on line.

Creaban transacciones falsas a partir de datos internos de los bancos después del proceso de verificación, evitando así que la actividad fraudulenta fuera descubierta. O usaban comandos internos de la víctima para insertar operaciones fraudulentas en la cola de transacciones. La red de cajeros automáticos también se utilizó para dispensar dinero en ciertos momentos. Sin embargo, las sumas robadas nunca superaron los 10 millones de dólares por entidad, destacan los investigadores. Los fondos robados fueron traspasados a cuentas bancarias de China y de EE.UU.

Las sumas robadas más grandes se realizaban en los sistemas de contabilidad de un banco y con la breve manipulación de saldos de cuentas. Los delincuentes inflaban los saldos, por ejemplo, una cuenta con 1.000 dólares se veía alterada a 10.000 dólares. Entonces 9.000 dólares eran transferidos fuera de la entidad. El titular de la cuenta no sospechaba lo que había ocurrido y el banco tardaba un tiempo en saber lo que había pasado.

“Hemos encontrado que muchos bancos solo verifican las cuentas cada 10 horas más o menos,” aseguraba a NYT Golovanov, de Kaspersky Lab. “Así que, en ese tiempo, se podían cambiar los números y transferir el dinero.”

Según asegura la firma en su informe, una entidad perdió 7.300.000 de dólares a través de retiradas en sus cajeros automáticos. Otra entidad perdió 10 millones de dólares con la explotación de su sistema contable.

Chris Doggett, encargado de Kaspersky Lab para América del Norte, aseguró a NYT que: “Este es probablemente el ataque más sofisticado que el mundo haya visto hasta la fecha en cuanto a las tácticas y métodos que los cibercriminales han utilizado para mantenerse en secreto”.

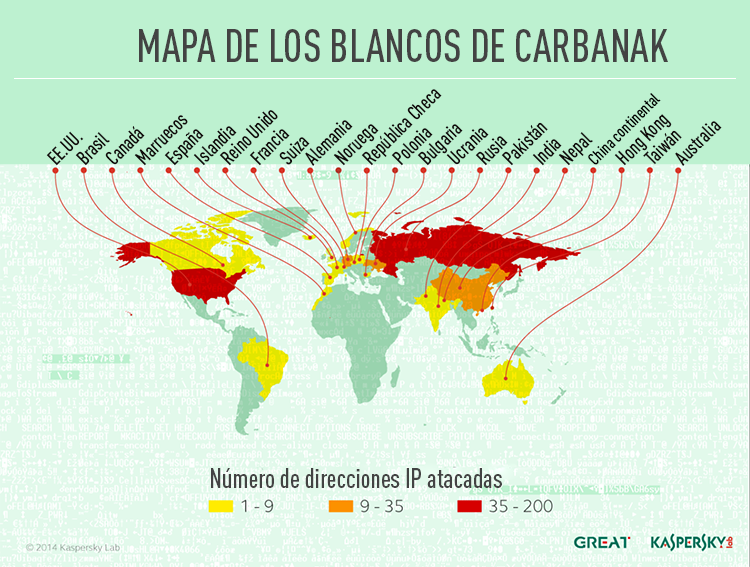

Los bancos atacados se encuentran en Rusia, Japón, Estados Unidos y Europa, pero la compañía no puede revelarlos por acuerdos de confidencialidad firmados. La novedad del este ciberataque está en que que los hackers asaltan la industria financiera directamente y no a través de sus clientes, como se hacía hasta ahora.

Kaspersky Lab ha advertido que los piratas siguen actuando y están intentando ampliar sus actividades a Asia, Oriente Próximo, África, países del Báltico y de Europa central.

Los presuntos responsables del robo integran una banda de criminales cibernéticos con miembros de Rusia, Ucrania y China, de acuerdo a la investigación, en la que también colaboraron la Organización Internacional de Policía Criminal, Interpol, y la Oficina Europea de Policía, Europol.